Science Meetup blog

2018 szeptember 10., 14:34

2018 szeptember 09., 10:49

2018 augusztus 18., 12:39

2018 augusztus 15., 14:36

2018 június 24., 13:01

2018 június 12., 13:37

2018 május 24., 16:25

2018 május 22., 15:32

2018 május 09., 10:51

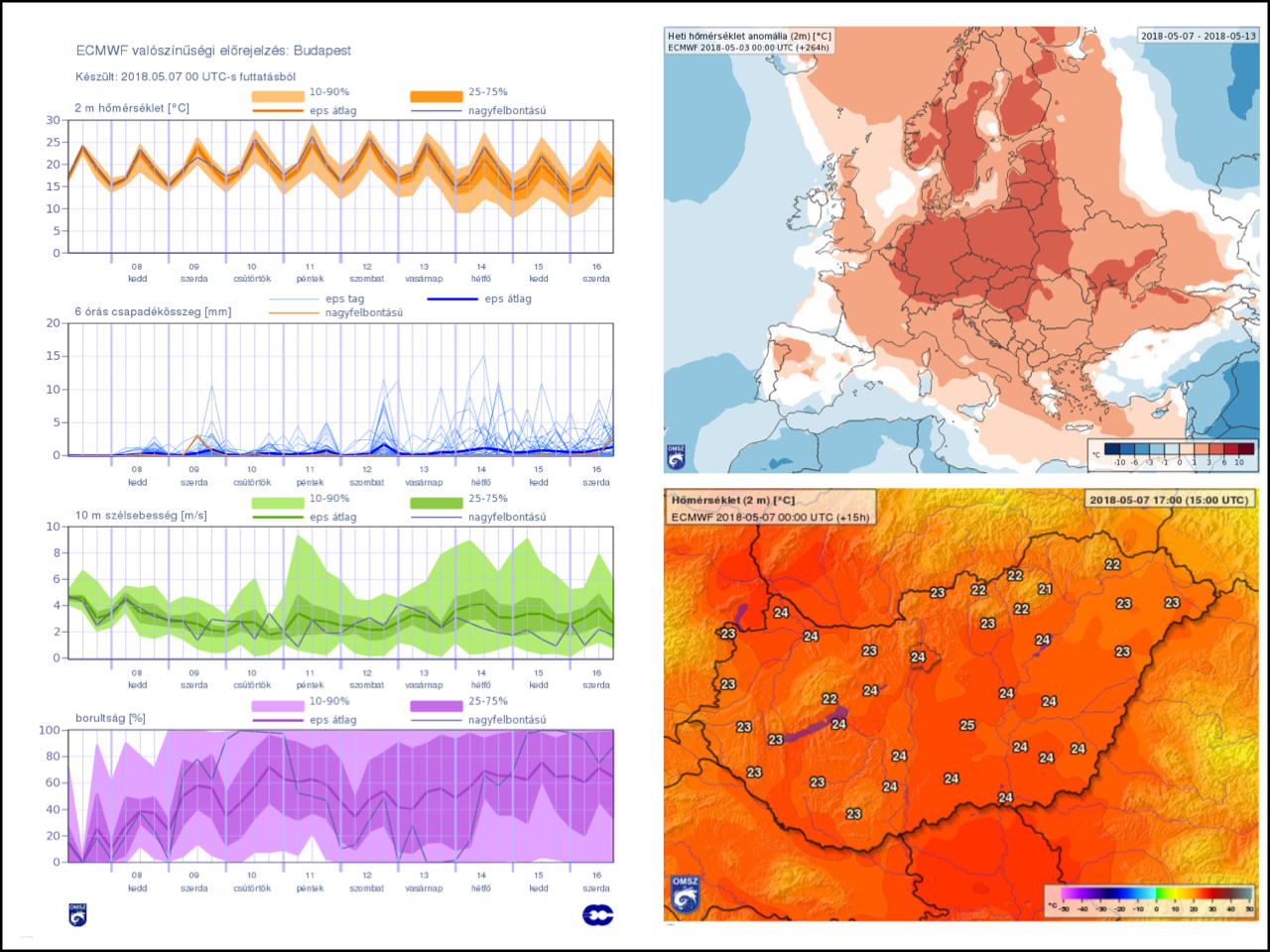

2018 május 07., 14:17

2018 május 02., 13:20

2018 április 19., 09:20

2018 április 11., 12:40

Ezúttal is három változatos témájú előadással készültünk. Az online interakciók és ügyintézés kihívásairól, a mesterséges intelligencia és az arcfelismerés területén az elmúlt években végbement fejlődésről, végül pedig a korrupciókutató központ (CRCB) legújabb tartalomelemzéses vizsgálatáról lesz szó.

2018 április 04., 10:24

2018 március 26., 15:50